163 及 126 郵箱掛馬事件分析

本公司 WebAlert 網頁內容風險掃描系統今天偵測到大陸的 126 及 163 郵箱偶有被掛馬的情形發生,但經過進一步追查後發現,在透過某 ISP 的 proxy 做連線時,此狀況尤為明顯。插入的掛馬網址為 http://59.124.60.XX/ad.htm 。

此掛馬網址針對日前被揭露的 IE 弱點(編號CVE-2010-0249、MS10-002)攻擊,觸發之後會下載 http://59.124.60.XX/msupdate.exe 後門並執行。

經過分析發現,此後門會反連至 zero.freeXXX.biz:443 (亦指向 59.124.60.XX,現已改為指向 127.0.0.1)。

此後門程式上傳至 VirusTotal 掃描結果如下:

此後門程式上傳至 VirusTotal 掃描結果如下:

而根據木馬的反連方式研判,我們推測此攻擊屬於「鬼網」 (Ghostnet) 一系列攻擊。

目前微軟已針對此漏洞放出了修補程式,我們建議所有使用者儘速根據這裡所列出的資訊,對照自己所使用的作業系統及 IE 版本下載並安裝最新的 IE 修補程式。

目前微軟已針對此漏洞放出了修補程式,我們建議所有使用者儘速根據這裡所列出的資訊,對照自己所使用的作業系統及 IE 版本下載並安裝最新的 IE 修補程式。

2009/08/15

Linux kernel 0day - 嚴重的核心安全警告

Linux 作業系統昨日被揭露了一個已存在八年的嚴重安全漏洞。

此漏洞編號為 CVE-2009-2692,影響範圍從 Linux kernel 2.4.x ~ 2.6.30,

包含目前已知的核心安全加強如 SELinux、AppArmor、LSM、Grsecurity 等也全部失效。

其實前些日子,在 youtube 上即有影片,來展示此 Linux kernel 0day exploit。

請各位趕緊修補使用中的 Linux 機器,相關修補公告可參考

http://www.securityfocus.com/bid/36038/solution

如果是用 kernel 2.6.23 之後的版本,又無法立即作核心更新修補,

可暫時用管理者權限執行

sysctl -w vm.mmap_min_addr=65536

補充說明: (2009/08/17)

由於網路上流傳的攻擊程式,會試圖用一些方法繞過 mmap_min_addr 方法的保護,請一併檢查是否有 pulseaudio 程式存在,並暫時移除 setuid-root 位元:

chmod u-s /usr/bin/pulseaudio

若是有啟用 SELinux,也請將它暫時關閉 :

編輯 /etc/sysconfig/selinux 將 SELINUX=enforcing 改為 SELINUX=disabled,

再重新開機啟動。

經過我們測試,這方式雖可暫時避免此類的漏洞攻擊,但還是請盡快更新 kernel。

2009/07/07

D311 on line,開放全民公測?

在開頭部分先說明一下,本文將不會討論出不出貨的問題...XD

我們先來回顧一下今年以來的Dell事件整理:

2009.01.07 Dell筆電標錯價事件

2009.06.26 Dell全館下殺7000事件

新聞:戴爾總經理廖仁祥:拿出最大誠意尋求諒解

2009.07.05 DellE4300筆電下殺四萬事件

新聞:(好多,自己看...:p)

Dell台灣在短短的半年間,連續爆發三起重大網購錯標事件,這的確值得深思與探討,以下我們簡單分成幾個缺失層面來做討論:

一。風險管理機制:

第一次爆發錯標事件,可以當成是意外,但接二連三發生類似的錯標事件,就不宜以單一個案來視之了!加上前文有討論過的,第一次出包時,Dell其實就可以思考並設計一些防呆裝置,藉由價與量的控管與on call機制,避免類似情形重複發生,畢竟每發生一次類似事件,所造成的商譽與實質損失,都是非常可觀的!這也遠比系統開發成本要高出太多了!

二。危機處理:

當事件發生後,該做的事是面對問題,解決問題,而解決問題的方式,也應該是"做對的事",而不是"把事情做對",很明顯地,Dell一直到第三次出包後,才終於願意正視問題,並做出對的決定,將系統下線,做徹底的檢視與分析;若誠如Dell所說,台灣網購市場規模有限,那下線維護並不是一件太困難的決定,造成的損失也很有限,但卻遲至第三次出包後,才做出對的處置方式,反應的確有點遲緩!

三。組織管理:

誠如ZDNET這篇文章所述,許多相關的業界人士也都在得知的第一時間通報能夠聯絡道的相關人員,ptt上也出現了自稱Dell員工的網友要求刪文,就唯獨Dell老大不急,硬是拖到早上10點左右才進行處置動作,顯然內部溝通出現了嚴重的問題,沒有一個oncall的機制與聯絡的窗口,導致問題發生後,無法迅速有效地進行處理;而在授權部分,也有很大的問題存在,當緊急事故發生時,主管單位居然沒有任何權限去即時修正與處理;也就是因為這一連串的組織管理失調,才讓事態不斷擴大,導致難以收拾的後果!

實在很難想像像Dell這樣一家國際性的大企業,在風險管理與內部控制上竟然如此缺乏效率,也明顯缺乏有效的危機處理的標準處理程序與應變能力!對照過去所閱讀過的相關管理書籍,

的確是個很明顯的反證!

此外,除了今年發生在台灣的三次錯標事件外,我們也觀察到了近期Dell網站其實還陸續爆發其他錯標事件:

2009.06 馬來西亞螢幕錯標事件

2009.07 美國錯標事件

以近期如此頻繁的錯標事件來看,很難令人相信Dell的內控或網購系統沒有出現安全性問題,

接下來比較令人擔心的是個資外洩風險,建議大家隨時檢視自己的財務資料吧!必要的話,甚至可以考慮進行必要的資料變更,以確保個人財務安全。由於目前網路上已有零星的詐騙電話事件發生,加上大眾對Dell系統的不信任感,在此也建議Dell不妨比照GAP事件,提供下單者必要的信用監察服務,也可藉此扭轉企業形象。

ps.不久前看到國外的管理文章大力讚頌Dell透過微網誌與社交網路充實他的服務品質與行銷價值,真是顯得格外諷刺阿!Dell大概也想不到這次居然也是栽在微網誌與社交網路的大力放送下吧!

ps2.遽聞Dell匯款帳戶已被列為警示帳戶,目前已無法匯款,這又是一種新的DoS手法了!未來是否有可能被列為一種攻擊手段?值得留意,相關主管單位也該加緊腳步調整一下相關的法律與規範了!

2009/05/12

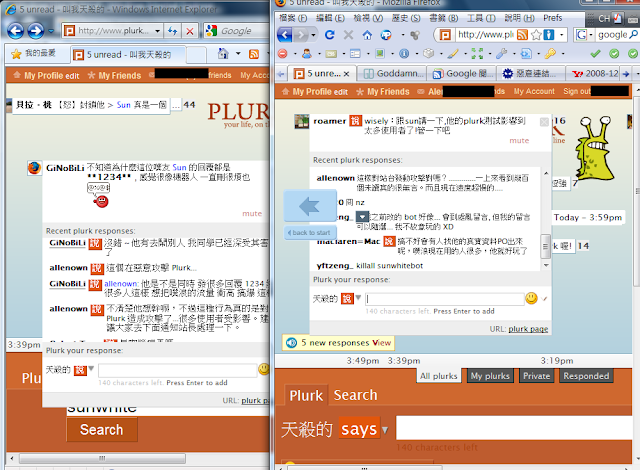

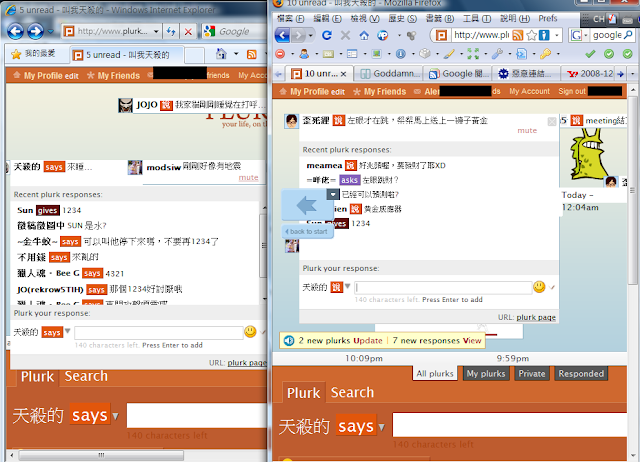

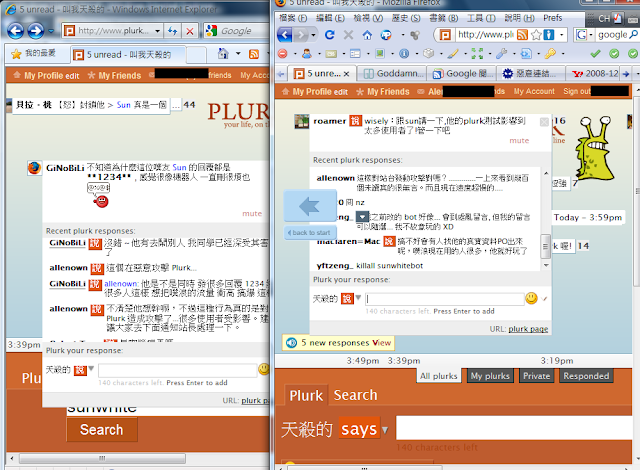

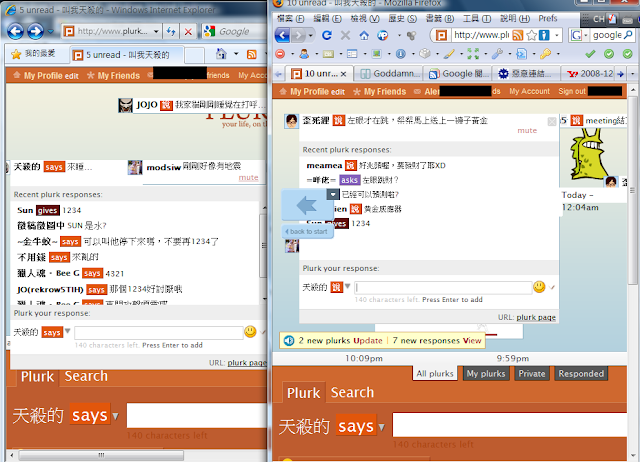

Plurk is under attack!

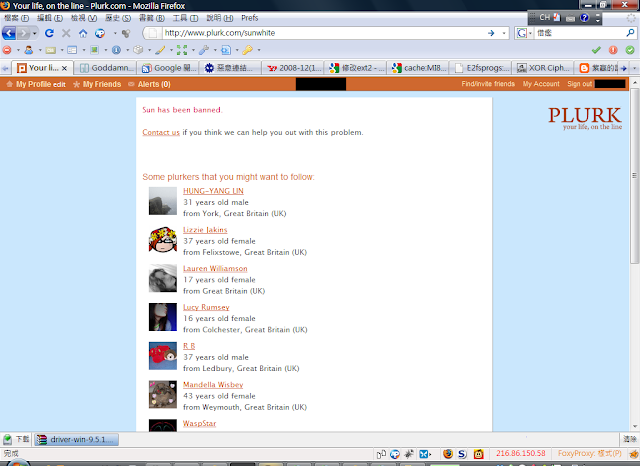

目前 Plurk 上被 http://www.plurk.com/sunwhite 攻擊中!

不知道他的身分及目的是什麼,目前也沒有看到附加的攻擊手法。

似乎是跑 Plurk message id 回應所有訊息...

才剛開回會回到公司,一上來就看到 Plurk 上這樣哀鴻遍野...

真的是滿誇張的。

目前 Plurk 被這樣攻擊導致速度相當緩慢。

或許可以作為一個大型網站的借鑑?

從去年六月份開始使用 Plurk 到現在,發現不少 Plurk 的問題。

在今年陸續回報些許問題,站方也不斷的在修正。

而有些關鍵性架構的問題目前還要等站方的修改。

有關 Plurk Worm 的實作日前在三月份已經通知站長。

CSRF 結合 XSS 攻擊可以對使用者造成很大的危害。

或許這次的攻擊可以讓站方思考一下遇到惡意使用者攻擊的時候該怎麼處置。

希望這次 sunwhite 發動的攻擊除了浪費 Plurk 的資源及頻寬之外,沒有造成其他危害。

Update: 目前此使用者已經被刪除。

不知道他的身分及目的是什麼,目前也沒有看到附加的攻擊手法。

似乎是跑 Plurk message id 回應所有訊息...

才剛開回會回到公司,一上來就看到 Plurk 上這樣哀鴻遍野...

真的是滿誇張的。

目前 Plurk 被這樣攻擊導致速度相當緩慢。

或許可以作為一個大型網站的借鑑?

從去年六月份開始使用 Plurk 到現在,發現不少 Plurk 的問題。

在今年陸續回報些許問題,站方也不斷的在修正。

而有些關鍵性架構的問題目前還要等站方的修改。

有關 Plurk Worm 的實作日前在三月份已經通知站長。

CSRF 結合 XSS 攻擊可以對使用者造成很大的危害。

或許這次的攻擊可以讓站方思考一下遇到惡意使用者攻擊的時候該怎麼處置。

希望這次 sunwhite 發動的攻擊除了浪費 Plurk 的資源及頻寬之外,沒有造成其他危害。

Update: 目前此使用者已經被刪除。

2009/04/07

Microsoft Office PowerPoint 0DAY Attack

就在疑似愚人節會大爆炸的 Conficker 過後,微軟緊急宣佈 PowerPoint 軟體出現了 Zero-Day 攻擊樣本(CVE-2009-0556)。這樣的惡意文件攻擊可以對照不久前公佈的鬼網研究,具針對性,且不易被防毒軟體偵測,關於惡意文件攻擊相關技術可參考我在去年台灣駭客年會的演講 - 惡意文件之偵測技術,以及 COSCUP 2008 的演講錄影。

至於這個 CVE-2009-0556 的弱點,針點 Microsoft Office PowerPoint 2000~2003 包含最新的 Server Pack 3 都會攻擊成功,在正式的官方修補公佈之前,建議使用者可改用 PowerPoint 2007 、OpenOffice、或是啟動 Windows XP SP2 後內建的「資料執行防止」(DEP) 功能。

Labels:

0-Day,

DEP,

PowerPoint

2009/04/02

不安全的網路行銷模式

晚上看到網友eric在噗浪上貼的連結,

花月嵐耶!上次Allen帶我們去吃過的超美味拉麵,現在想到還會流口水,那令人難忘的濃郁大蒜湯頭阿!(大心)

但再往下看到回應範例,一整個傻眼了,居然叫大家在回應上留下e-mail,而且還沒註明使用隱藏回覆!一點基本的資訊安全觀念都沒有,難道不知道很多人專門在網路上收集mail資訊的嗎?這下馬上就可以收集到幾百個mail清單了!接下來可進行的利用就很多了!

看到這種網路行銷模式只能說無言吧!雖然主辦單位很能夠掌握流行資訊,並透過blog與plurk等最新網路趨勢來進行網路行銷,但卻明顯地嚴重缺乏資安意識,導致許多個人資料因此暴露在網際網路上!

只能希望個人資料保護法能盡速通過,避免陷入類似失敗案例不斷重複發生,卻又無法可管的窘境。

2009/03/13

網站轉址攻擊-ARP掛馬

從上一篇「網站轉址攻擊事件」發文後,有朋友來信問我,為何能確信是「ARP掛馬」,而不是「IP-Spoofing」。

事實上,此攻擊事件不論是「ARP掛馬」或是「Non-Blind Spoofing」,都能得到類似網站轉址的效果。

看來這回的攻擊事件,爭議點只剩下究竟是「ARP掛馬」還是水落石出的「Non-Blind Spoofing」。

我曾看了 Fyodor Y. 的留言以及他的看法,也和他交換了意見,對於他的技術能力,我毫無懷疑,甚至我覺得他寫的「Non-Blind Spoofing」模擬攻擊程式寫得很好,很值得研究參考。

那為何我不選擇相信是「Non-Blind Spoofing」,難道我有作什麼實驗,或是整天在網路上抓封包測試嗎。我的依據是什麼呢?

這篇,我就來說明一下這兩個攻擊的可能性,以及我的質疑和判斷。

「Non-Blind Spoofing」這個攻擊,事實上是需要封包監聽以及插入封包,並且搶在真正的回應封包前,傳送惡意封包回 Client 端。

那要在那個網路節點上封包監聽作這樣的攻擊呢?任何一點都有可能。

但問題是,有可能監聽到嗎?二話不說,馬上實驗,各位就立刻執行 Wireshark 看看,來監聽看看你老闆的 MSN 吧!若是你聽到了你老闆的的談話,你就選擇相信「Non-Blind Spoofing」,一點問題都沒有。

另外有一種可能。這也是水落石出的可能了:

「某個網路節點的 Router 被入侵,並且改了設定」

這是要逼 ISP 啞巴吃黃蓮嗎?

Router 被入侵的可能性當然是有,然而中華電信 ISP 天天在檢查,完全沒有發現異常的情況。

再說,改了設定是要把封包 Mirror 到那裡? 中華電信機房該 Router 旁的主機嗎?

那來的這台「Router 旁的主機」?中華電信機房可以隨便放機器就是了?

那設定封包 Mirror 到較遠的主機呢?那你怎麼搶送封包回 Client 端?

而且能不能照原路由傳送回假封包都是問題!!

以上問題若不能回答出來,就請別再誤導各位網友了好嗎?

好,那另外一種「ARP掛馬」攻擊的可能性呢?

我在上一篇文章有提到,國內之前早有人揭漏了「ARP掛馬」攻擊。而最近的國外安全研究機構 SANS 的討論,大家可以看一下 Massive ARP spoofing attacks on web sites

這篇。

另外,遠在 2007 年的一篇技術報告 "Studying Malicious Websites and the Underground Economy on the Chinese Web" 中提到「ARP 掛馬」攻擊大陸的 "Norton China" 網站,我擷圖如下,覺得不清楚或想看整篇文章的朋友可以自行閱讀。

此外,這一兩年大陸駭客在各駭客論壇或駭客雜誌裡,早已把「ARP 掛馬」講到爛了,有興趣的朋友,可 Google 「ARP 掛馬」或「ARP-Spoofing」,有一堆的事件資料可參考。

這說明了什麼呢?這說明,利用「ARP-Spoofing」作攻擊是最可行的方式!

也許有人質疑,這回攻擊所側錄的封包和使用「ARP掛馬」攻擊的封包有些差異。但是,就憑網路封包 ID/TTL 的不同,就說和「ARP掛馬」無關,這樣的否定會不會太粗糙了?

要修改封包回應或插入不同的封包內容,這對程式能力高的駭客來說,這是幾分鐘就可以改的,要亂數處理也行,愛怎麼變就怎麼變,唯一不變的是,要達成這樣的攻擊,「ARP Spoofing」是最容易,也最現成,更是大陸駭客流行許多的手法,而且,重要的是

「不會有駭客這麼閒,整天在看部落格後一直改攻擊程式的」。

所以,從以上我的觀點,所得到的結論如下:

1. 會作 ARP-Spoofing 掛馬攻擊的原因,絕大部份是因為該網站的防護很強,無法攻破後直接掛馬,所以只好作 「ARP 掛馬」。

2. Sniff 不同網站的封包流量當然有可能得到不同的攻擊方式,而且不用預測下一波,因為「ARP 掛馬」不斷發生,總是會有新聞可以炒作。這點資安專家們可以安心。

3. 和基礎架構和設備無關,這類的攻擊在世界各地都可能常發生。

最後我要說的是:

指控中華電信 ISP 的路由器有異常,是非常嚴重的事,也關係著商譽問題。一般說來,資安專家或廠商發現了異常或漏洞,都會有道德的與出問題的一方作好溝通,釐清真正問題點,再選擇適當時機公佈詳細資訊(Full−disclosure)。

但是,若證據都不足的情況下,貿然的指控,只是會令人懷疑背後的動機。

身為資安廠商,除了技術能力和新聞議題外,更重要的是道德,不是嗎?

Labels:

掛馬

Subscribe to:

Posts (Atom)